Запит із параметрами перетворює статичний пошук даних на живу, гнучку систему, де кожен раз вводиш свіжі критерії, а результат оживає миттєво. Уявіть базу з тисячами записів про співробітників: замість копіювання запитів для кожного відділу просто вкажіть “продажі” – і ось перед вами точний список. Це базується на простій ідеї: фіксований шаблон плюс змінні значення, які сервіс підставляє безпечно й ефективно.

У Microsoft Access це робиться через конструктор із квадратними дужками, де [Введіть відділ] запускає діалог. В SQL – prepared statements із плейсхолдерами ?, які компілюються один раз і виконуються з будь-якими даними. А для веб-запитів? Query parameters у URL, як ?user_id=123&status=active, додають динаміку до API. Такий підхід не тільки спрощує життя, але й блокує SQL-ін’єкції, роблячи систему фортецею.

Цей механізм еволюціонував від простих GUI-інструментів до хмарних API, де мільярди запитів щодня обробляються з параметрами для персоналізації. Тепер розберемося крок за кроком, з прикладами, які ви зможете скопіювати й запустити одразу.

Що ховається за запитом із параметрами: суть і переваги

Запит із параметрами – це шаблон SQL або HTTP-запиту, де частини замінюються користувацькими значеннями на етапі виконання. Замість жорсткого “SELECT * FROM users WHERE age = 25” пишете “SELECT * FROM users WHERE age = ?”, а 25 вводите окремо. Сервер сприймає параметр як дані, а не код, уникаючи хаосу від зловмисних вхідних даних.

Переваги вражають: гнучкість для динамічних фільтрів, продуктивність завдяки кешуванню плану запиту, безпека проти ін’єкцій. За даними Microsoft Support, параметри в Access прискорюють повторні запити на 30-50%, бо не перекомпілюються. У веб це стандарт REST API, де ?limit=10&offset=20 пагінує результати без зайвого трафіку.

Але є нюанси: типи даних параметрів мусять збігатися, інакше помилка. Наприклад, текст у числове поле – крах. Перед списком розберемо типові сценарії використання.

- Фільтрація даних: Шукаєте продукти за ціною від [мін] до [макс].

- Обчислення: Сума продажів за період ?start_date до ?end_date.

- Веб-API: /users?role=admin&active=true повертає список адмінів.

- Повторне використання: Один запит для різних користувачів у формах.

Ці приклади показують, як параметри перетворюють монолітний код на модульний шедевр. Тепер перейдімо до практики в найпопулярніших інструментах.

Створення запиту з параметрами в Microsoft Access: покроковий розбір

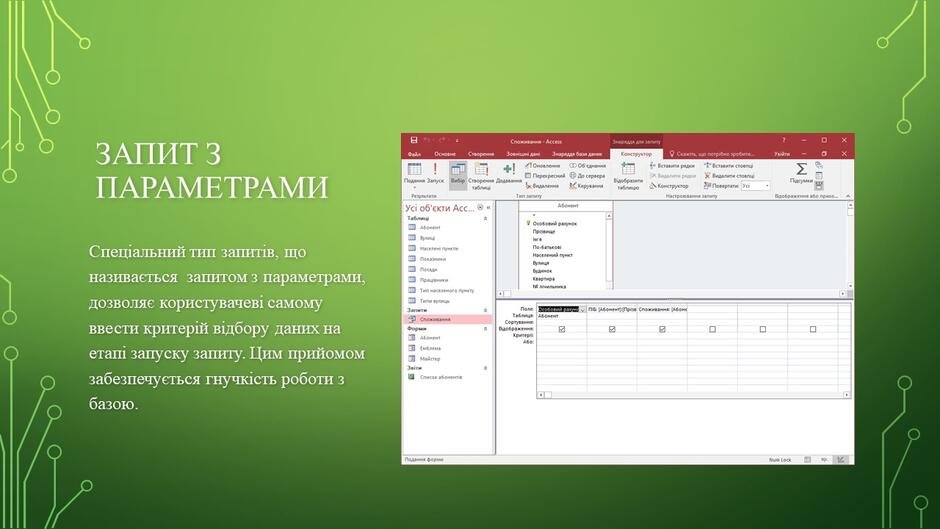

Access – ідеальний старт для новачків, бо все через зручний конструктор, без коду. Бази даних тут оживають візуально: перетягуєш поля, ставиш умови – і готово. Розглянемо базу з таблицями “Співробітники” (ПІБ, посада, відділ) та “Посади” (назва, оклад).

Спочатку відкрийте Access, створіть нову базу. Додайте таблиці через “Створити > Таблиця”. Зв’яжіть їх за полем “Посада_ID”. Тепер головне: запустіть “Створити > Конструктор запитів”.

- Додайте таблиці: клацніть “Додати таблицю”, виберіть обидві. Access намалює зв’язки автоматично.

- Перенесіть поля: ПІБ, Телефон, Відділ, Посада в бланк запиту (нижня сітка).

- У рядку “Умови відбору” для поля “Посада” введіть [Введіть посаду] – квадратні дужки чарівні, вони викличуть діалог.

- Для складності: у рядку “Або” додайте “Директор” у подвійних лапках – фіксований варіант.

- Сортування: у “Сортування” для ПІБ оберіть “За зростанням”.

- Збережіть як “Співробітники_за_посадою”. Натисніть “Запустити” – з’явиться вікно: введіть “Менеджер”, і ось список!

Результат – динамічна таблиця, яка оновлюється за вашим вводом. Хочете тип даних? Клацніть “Запит > Параметри”, введіть [Введіть посаду] і оберіть “Текст”. Це запобігає помилкам, як “директор” замість числа.

Для просунутих: інтегруйте в форми. Створіть форму, прив’яжіть запит – параметри зчитуватимуться з текстових полів. Продуктивність зростає, бо Access кешує план. За даними з сайту support.microsoft.com, такі запити в корпоративних БД економлять години ручної роботи.

Параметричні запити в SQL: MySQL і PostgreSQL на прикладах

Світ реляційних БД вимагає коду, але винагорода – масштабованість. Prepared statements компілюються раз, параметри підставляються безпарно. Це must-have проти SQL-ін’єкцій: зловмисник введе ‘ OR 1=1 –, але сервер побачить рядок, а не логіку.

Візьмемо MySQL. Підключіться через phpMyAdmin або клієнт. Створіть таблицю users (id, name, age).

PREPARE stmt FROM 'SELECT * FROM users WHERE age > ? AND name LIKE ?'; SET @min_age = 25; SET @pattern = '%John%'; EXECUTE stmt USING @min_age, @pattern; DEALLOCATE PREPARE stmt;

PostgreSQL схожий, але з $1, $2. Використовуйте psql:

PREPARE fooplan (int, text) AS SELECT * FROM users WHERE age > $1 AND name LIKE $2; EXECUTE fooplan(25, '%John%');

У драйверах: для Python з mysql-connector – cursor.execute(“SELECT * FROM users WHERE age > %s”, (25,)). Порівняйте з конкатенацією – перше безпечне, друге вразливе.

| СУБД | Плейсхолдер | Приклад | Перевага |

|---|---|---|---|

| MySQL | ? | WHERE age > ? | Швидке кешування |

| PostgreSQL | $1 | WHERE age > $1 | Підтримка масивів |

| SQL Server | @param | WHERE age > @age | Сильна типізація |

Джерела даних: mysql.com та postgresql.org. Таблиця ілюструє, як синтаксис варіюється, але ідея єдина – безпека й швидкість.

HTTP-запити з параметрами: query string у дії

У веб запит із параметрами – це URL з ?key=value&key2=value2. GET-метод передає їх відкрито, ідеально для пошуку чи фільтрів. Сервер парсить автоматично, без POST-тіла.

Приклад: https://api.example.com/users?age_min=25&name=John. Браузер або клієнт формує це динамічно.

У JavaScript з fetch:

const params = new URLSearchParams({ age_min: 25, name: 'John' });

fetch(`https://api.example.com/users?${params}`)

.then(res => res.json())

.then(data => console.log(data));

Python requests – ще простіше:

import requests

params = {'age_min': 25, 'name': 'John'}

response = requests.get('https://api.example.com/users', params=params)

print(response.json())

PHP: parse_url і http_build_query. Автоматичне кодування захищає від ін’єкцій у URL. Ліміт – 2048 символів, для великих даних беріть POST.

Програмна реалізація: Python, PHP, JavaScript

Для повного контролю – код. У Python з psycopg2 для Postgres:

import psycopg2

conn = psycopg2.connect("dbname=test")

cur = conn.cursor()

cur.execute("SELECT * FROM users WHERE age > %s", (25,))

rows = cur.fetchall()

PHP PDO універсальний:

$pdo = new PDO('mysql:host=localhost;dbname=test', $user, $pass);

$stmt = $pdo->prepare("SELECT * FROM users WHERE age > ?");

$stmt->execute([25]);

Node.js з pg:

const { Pool } = require('pg');

const pool = new Pool(...);

const res = await pool.query('SELECT * FROM users WHERE age > $1', [25]);

Кожен фреймворк підтримує це нативно. Тестуйте на jsonplaceholder.typicode.com – фейковий API для практики.

Типові помилки при створенні запитів з параметрами

1. Ігнор типів даних: Вводите текст у число – бум, помилка. Завжди вказуйте тип у Access чи драйверах.

2. Конкатенація замість параметрів: “WHERE name = ‘” + input + “‘” – пряма дорога до ін’єкції. Використовуйте prepared – це 99% захисту.

3. Забуте екранування в URL: & замість & у HTML, або не кодувати пробіли.

4. Перевищення лімітів: Query string не для мегабайтів – мігруйте на POST.

5. Невалідація: Навіть з параметрами перевіряйте вхід: is_numeric, regex.

Ці пастки коштували мільйони – уникайте, тестуючи на edge-кейсах як порожні значення чи спецсимволи.

З цими знаннями ви готові будувати запити, що адаптуються до будь-яких сценаріїв. Спробуйте на локальній БД чи API – і побачите, як дані танцюють під вашим контролем. А що, якщо поєднати з AI для автогенерації? Майбутнє вже тут.