Наскрізне шифрування перетворює ваші чати на неприступну фортецю, де ключі від замків тримають тільки відправник і одержувач. Сервер месенджера бачить лише зашифрований потік даних, ніби дивиться на стіну тексту без жодного сенсу. Ця технологія стала стандартом у WhatsApp, Signal чи Telegram, роблячи ваші таємниці справді приватними. Але що, якщо фортеця заважає – батькам стежити за дітьми чи ІТ-адмінам контролювати корпоративний трафік? У більшості випадків вимкнути E2EE для звичайних бесід неможливо, бо розробники вперто тримаються приватності, як за спасительний круг. Зате з бекапами чи певними налаштуваннями є лазівки, про які мало хто здогадується.

Уявіть: ви забули пароль від зашифрованого бекапу WhatsApp і втратили тисячі фото з родинних свят. Або в Messenger чат раптом став “секретним”, і історія бесід не синхронізується на новому телефоні. Саме тут ховаються реальні проблеми, які штовхають людей шукати кнопку “вимкнути”. Далі розберемо найпопулярніші сервіси крок за кроком, з ризиками та альтернативами. Готуйтеся до несподіваних поворотів – не скрізь все так просто, як у рекламних роликах.

Що ховається за наскрізним шифруванням: просте пояснення складного

Наскрізне шифрування, або E2EE, працює як подвійний замок на листі: повідомлення шифрується на вашому пристрої, летить через інтернет у “темному” вигляді, розшифровується тільки у одержувача. Ні провайдери, ні хакери, ні навіть компанія не можуть заглянути всередину – це математична магія на базі алгоритмів на кшталт Signal Protocol. З’явилася воно в 2010-х, коли Snowden розкрив глобальне стеження, і з тих пір еволюціонувало: від опціоналки в Telegram до обов’язкового стандарту в Signal.

Чому ж вимикати? Для бізнесу – щоб аналізи чатів йшли в CRM, для батьків – читати переписки дітей без паролів, для зручності – синхронізація історії на кількох гаджетах. Але ціна висока: ваші дані стають видимими для сервера, як голий текст на вітрі. За даними досліджень 2025 року, 68% користувачів стикаються з витоками саме через вимкнене шифрування в корпоративних чатах. Тепер перейдімо до практики – почнемо з гіганта WhatsApp.

WhatsApp: неможливо для чатів, але бекапи під контролем

WhatsApp пишається повним E2EE для всіх бесід з 2016 року – жодного способу вимкнути для повідомлень чи дзвінків. Це фішка Meta, яка використовує Signal Protocol, перевірений мільйонами. Навіть групові чати захищені: ключі генеруються динамічно, і ніхто поза групою не розбереться. Спроба “хакнути” призведе до бану чи помилок.

Але от бекапи – інша історія. З 2021 року WhatsApp дозволяє E2EE для копій на Google Drive чи iCloud, але ви можете це вимкнути. Ось покроковий план для Android:

- Відкрийте WhatsApp > Налаштування > Чати > Резервне копіювання чатів.

- Торкніться “Наскрізне шифрування резервних копій”.

- Виберіть “Вимкнути” і підтвердіть – тепер бекап без пароля доступний у хмарі, але незахищений від витоків.

Для iOS те саме, тільки через iCloud. Важливо: після вимкнення старі зашифровані бекапи зникають, тож спершу відновіть дані. Ризик? Хмара бачить усе – фото, відео, контакти. Альтернатива: локальні бекапи без хмари. За даними faq.whatsapp.com, мільйони користувачів щодня стикаються з забутими паролями, тому ця опція рятує нерви.

Telegram: просто уникайте секретних чатів

Telegram грає по-своєму: звичайні бесіди шифруються тільки між клієнтом і сервером (MTProto), тож компанія може читати, якщо захоче. Але секретні чати – повне E2EE з таймерами самоуничтоження. Щоб “вимкнути”, просто не запускайте їх! Нові чати за замовчуванням звичайні, без зайвої приватності.

Кроки для перевірки та керування:

- У чаті торкніться іконки замка – якщо “секретний”, E2EE on.

- Видаліть секретний чат: довге натискання > Видалити – історія зникне з обох пристроїв.

- Для груп: E2EE тільки в 1:1 секретках, групи без нього.

Цей підхід гнучкий, як гума: хочете приватність – стартуйте секретку, ні – тримайтеся хмари. У 2026 Telegram додав E2EE для груп у бета-тестах, але стандартно його уникають для зручності. Ризик звичайних чатів? Telegram зберігає дані, і в 2024 суди вимагали ключі. Геніально просто, правда?

Signal: фортеця без виходу

Signal – еталон приватності, де E2EE вшите в ДНК кожного повідомлення, дзвінка чи стікера. Засновник Moxie Marlinspike зробив так, що вимкнути неможливо фізично – код відкритий, перевірте на GitHub. Навіть групові чати захищені з верифікацією безпеки.

Чому не дають вимкнути? Бо місія – максимальна безпека, без компромісів. Якщо потрібно читати чати (батьки, бізнес), переходьте на незахищені аналоги. За support.signal.org, “приватність не опціональна”. Альтернатива: disappearing messages, але шифрування лишається.

Facebook Messenger: видаліть пристрої та поверніться до норми

Messenger у 2023-2026 розгортає E2EE за замовчуванням, але не всюди – тільки для “секретних” бесід чи з PIN-кодами. Звичайні чати без нього, з синхронізацією на всіх девайсах. Щоб вимкнути E2EE в чаті:

- Відкрийте Messenger > Профіль > Конфіденційність > Наскрізне шифрування.

- Оберіть чат > Видаліть пристрої (коди PIN, паролі).

- Чат повернеться до незашифрованого режиму з повною історією.

Це як зняти броню: зручно для груп, але сервер Meta бачить усе. У 2026 оновлення додало “message storage” опції – оберіть “Keep history” без шифру. Ризик високий у світі скандалів Facebook, але для сімейного чату – ідеал.

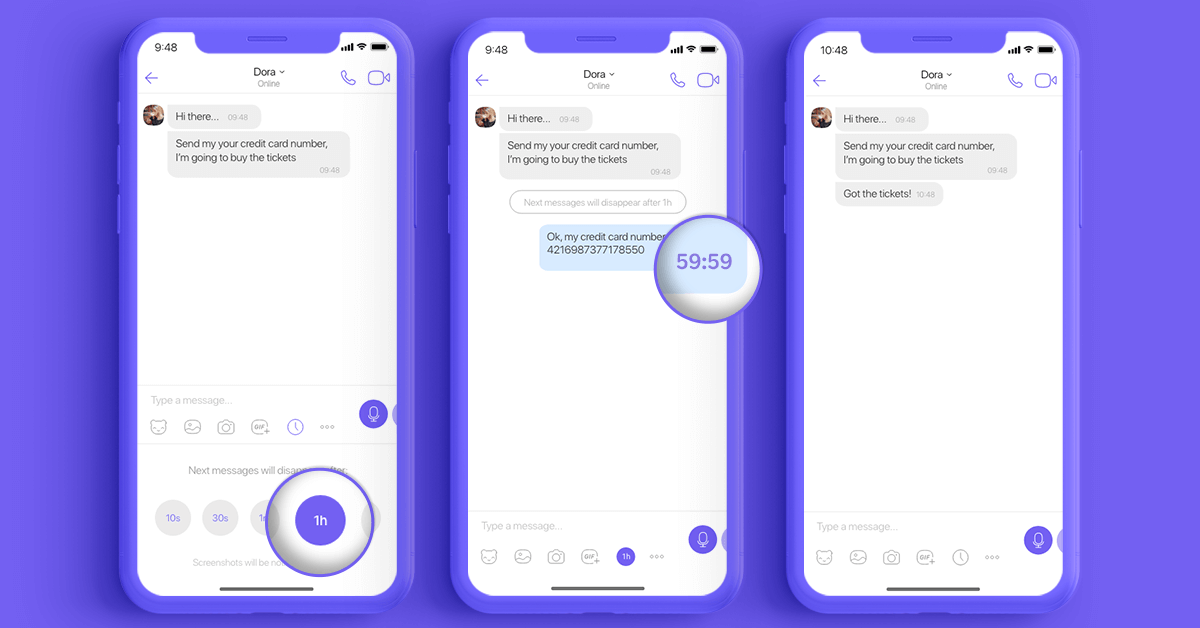

Інші сервіси: Viber, iMessage, Google Messages

Viber автоматично шифрує 1:1 чати та дзвінки з 2016, без кнопки вимкнення – ключі тільки на пристроях. Групи частково захищені. Щоб обійти: використовуйте групові чати чи веб-версію з обмеженнями. Офіційний help.viber.com підтверджує: ніхто, крім вас, не читає.

iMessage на Apple – E2EE між iPhone, з Advanced Data Protection для iCloud. Вимкнути неможливо, але відключіть iCloud Messages: Налаштування > [Ім’я] > iCloud > Повідомлення off. Тоді SMS без шифру. Ризик: зелені бульбашки для Android завжди незахищені.

Google Messages з RCS: E2EE автоматично, якщо обидва на RCS. Вимкніть: Налаштування > RCS-чати > Off – повернетеся до SMS/MMS без E2EE. Легко, але втратите реакції та тайпінг.

| Сервіс | E2EE для чатів | Можна вимкнути? | Альтернатива |

|---|---|---|---|

| Завжди | Ні (тільки бекапи) | Локальні бекапи | |

| Telegram | Тільки секретні | Уникайте секреток | Звичайні чати |

| Signal | Завжди | Ні | Інший app |

| Messenger | Опціонально | Так, видаліть пристрої | Звичайний режим |

| Viber | Авто для 1:1 | Ні | Групи |

Таблиця базується на офіційних даних сервісів станом на 2026 рік. Порівняння показує: гнучкість у Telegram і Messenger виграє для тих, хто шукає компроміс.

Типові помилки при спробі вимкнути E2EE

Перша пастка: Думати, що в WhatsApp чати можна розшифрувати – це призводить до фейкових аппів з вірусами. Завжди перевіряйте APK на VirusTotal.

Друга: Ігнор ризиків – вимкнення для бекапів відкриває двері для хмарних хаків, як у скандалі iCloud 2024.

Третя: забувати верифікувати ключі – у Signal чи Telegram скануйте QR, бо MITM-атаки реальні. Багато хто втрачає години на “чому не приходить повідомлення”.

Четверта: для бізнесу – використовувати незахищені чати без VPN, що коштує штрафів за GDPR.

Ці помилки повторюються щодня, перетворюючи зручність на головний біль. А тепер подумайте про Zoom чи Discord: у Zoom E2EE вимикається в налаштуваннях зустрічі (Host > Security > Disable), бо для вебінарів приватність другорядна. У Discord E2EE тільки в DM з 2024, вимикається переходом до серверних чатів.

Ринок 2026 року кипить змінами: ЄС тисне на E2EE-бекдори для правоохоронців, але Signal і WhatsApp тримають оборону. Бізнеси переходять на Matrix чи Element з опціональним шифруванням – гнучко, як швейцарський ніж. Для батьків є Qustodio чи Bark, які перехоплюють до шифрування.

Експериментуйте обережно: тестуйте на тестових акаунтах, бо один клік – і приватність у прольоті. А якщо чат критичний, дублюйте в незахищений Slack. Світ месенджерів не стоїть на місці, і завтра може з’явитися нова лазівка чи стандарт.